Regelmäßige Passwortänderungen alle 90 Tage – sinnvoll oder kontraproduktiv? Eine Kritik an der gängigen Praxis!

Regelmäßige Passwortänderungen alle 90 Tage bzw. alle 3 Monate ist eine gängige Praxis in der IT-Sicherheit und wird auch von diversen Sicherheitsstandards wie zum Beispiel dem PCI DSS oder auch etwas allgemeiner von der ISO 27002 vorgeschrieben. Für diese Praxis sprechen zwei Gründe:

- Wird ein Passwort „geklaut“, d.h. ist ein Benutzeraccount kompromittiert worden und es wurde nicht gemerkt, kann ein Angreifer mit dem „geklauten“ Passwort nur einen überschaubaren Zeitraum lang etwas anfangen. Danach wird es ohnehin wieder geändert.

- Werden gehashte Passwörter von einem System abgezogen, kann es je nach verwendetem Hashalgorithmus und Passwort deutlich länger als 90 Tage dauern, bis ein Passwort rekonstruiert werden kann.

Die Vorteile einer Richtlinie zu regelmäßigen Passwortänderungen sind damit klar. Sie erhöhen das Sicherheitsniveau. Natürlich ist es für Nutzer etwas unbequem, regelmäßig die eigenen Passwörter zu ändern und vor allem neu zu merken, aber natürlich sind sie bereit ganz im Sinne der Sicherheit dieses zu tun und zeigen sogar Verständnis dafür. Diese spezielle Sicherheitsmaßnahme muss Nutzern zwar erklärt werden, aber sind die Einführungsschwierigkeiten erst einmal überwunden und wird das Thema regelmäßig über Security Awareness Kampagnen behandelt, ist alles kein Problem.

Blödsinn.

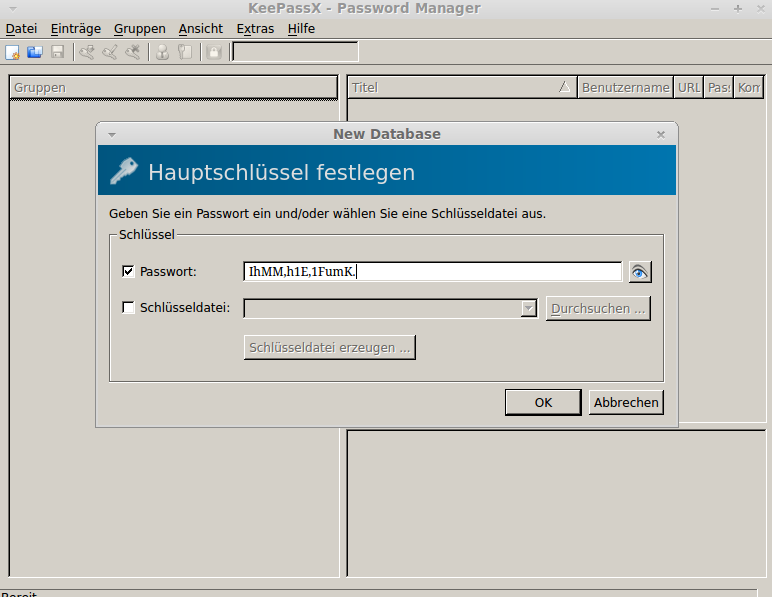

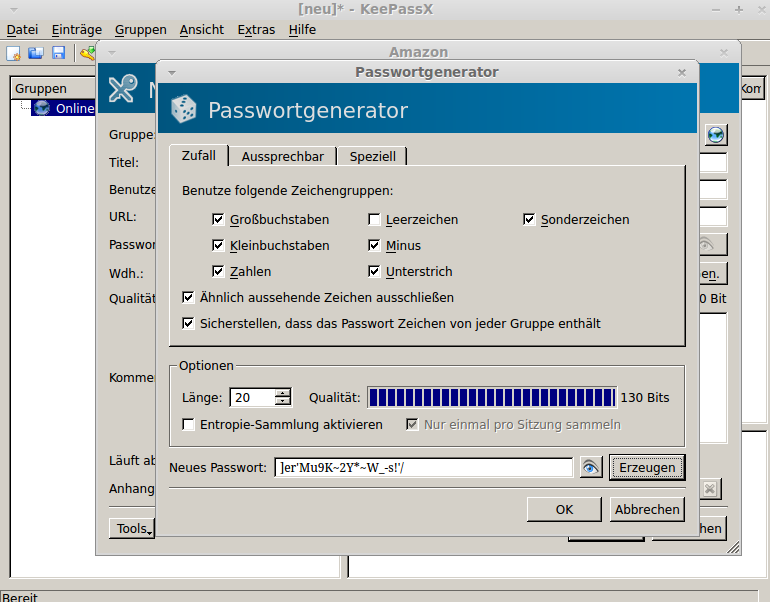

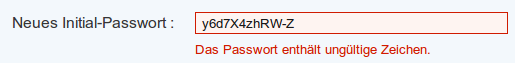

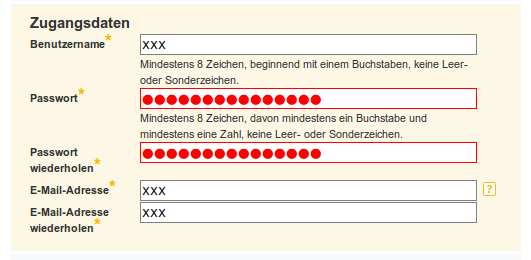

Die Wahrheit sie wie folgt aus: Ein Teil der IT-Nutzer ist grundsätzlich und stets mit der regelmäßigen Änderung überfordert und vergisst das Passwort in gewohnter Regelmäßigkeit. Und der Rest? Der hat die Intention dieser Richtlinie einfach dezent umgangen, z.B. mit „Buxtehude-2016Q1“. Es ist schon ein super Passwort: Groß- und Kleinschreibung, Sonderzeichen, Zahlen, in diesem Fall sogar 16 Zeichen lang. Top. Alternativ kann man auch das Passwort unter die Tastatur kleben – ein alter Witz aus der IT-Sicherheit: Woran merkt man, dass ein Password Change durchgesetzt wurde? Die Bestellungen für Post-its steigen rasant an! Natürlich gibt es ein paar Security-Enthusiasten, die eine solche Passwortrichtlinie ganz in dem eigentlichen Sinne umsetzen. Das sind aber nur Einzelfälle.

Wie geht man nun damit um? Sofern dem keine Compliancevorschriften o.ä. entgegenstehen, empfehle ich grundsätzlich auf häufige erzwungene Passwortänderungen zu verzichten. Sie sind kontraproduktiv und erfüllen in der Regel nicht den Zweck. Es macht viel mehr Sinn den Nutzern zu erklären, wie sie sich starke Passwörter ausdenken und merken kann. Eine jährliche Passwortänderung o.ä. kann man immer noch erzwingen, man sollte nur dafür sorgen, dass alle Nutzer ausreichend sensibilisiert sind und nicht wieder mit der Iteration von Passwörter beginnen.

Leider vertrete ich mit meiner Kritik an der gängigen Praxis immer noch eine Minderheit unter den Sicherheitsexperten, auch wenn sich die Situation langsam verbessert. So erscheinen zum Beispiel immer mehr Untersuchungen und Empfehlungen, die auch kritisch gegenüber regelmäßigen Passwortänderungen sind:

„Using this framework, we confirm previous conjectures

that the effectiveness of expiration in

meeting its intended goal is weak.“

The Security of Modern Password Expiration: An Algorithmic Framework and Empirical Analysis, University of North Carolina, https://www.cs.unc.edu/~reiter/papers/2010/CCS.pdf

„[..] the burden appears to shift to those who continue to

support password aging policies, to explain why, and in which

specific circumstances, a substantiating benefit is evident.“

Quantifying the Security Advantage of Password Expiration Policies, School of Computer Science, Carleton University, Canada, http://people.scs.carleton.ca/~paulv/papers/expiration-authorcopy.pdf

„Regular password changing harms rather than improves security, so avoid placing this burden on users“

Communications-Electronics Security Group, a group within the UK Government Communications Headquarters (GCHQ), https://www.cesg.gov.uk/content/files/document_files/Password_guidance_-_simplifying_your_approach_back_cover.pdf

„Generally, password expiration periods are not of much help

in mitigating cracking because they have such a small effect on

the amount of effort an attacker would need to expend,

as compared to the effect of other password policy elements.“

NIST Special Publication (SP) 800-118 (DRAFT), http://csrc.nist.gov/publications/drafts/800-118/draft-sp800-118.pdf