Das Problem

Von vielen Menschen wird online gerne das gleiche Passwort für unterschiedliche Webseiten genutzt. Oftmals wird dann noch zur Anmeldung immer die gleiche E-Mail-Adresse verwendet. Wird dazu noch ein einfaches Passwort verwendet, erhöht sich die Gefahr eines Missbrauchs enorm.

Sobald das Passwort auch nur einmal gestohlen oder veröffentlicht wurde, ist das ein riesiges Problem.

Mit einem gestohlenen Passwort kann man – wenn man die E-Mailadresse kennt – mit etwas Glück bei Amazon und eBay einkaufen oder auch komplett das digitale Social Life auf Facebook und Google Plus kapern. Ich kann nur eindringlich davor warnen, für wichtige Dienste das gleiche Passwort zu verwenden.

Natürlich sollten Passwörter auch nicht aus einfachen Wörtern bestehen. Leider sehen Passwörter oftmals so aus: 123456, 12345678, qwertz, letmein, love, password, passwort usw. Das ist gefährlich, da Angreifer mit frei verfügbaren Listen von häufig genutzten Passwörtern sehr schnell in einen Account eindringen können.

Eine Lösung

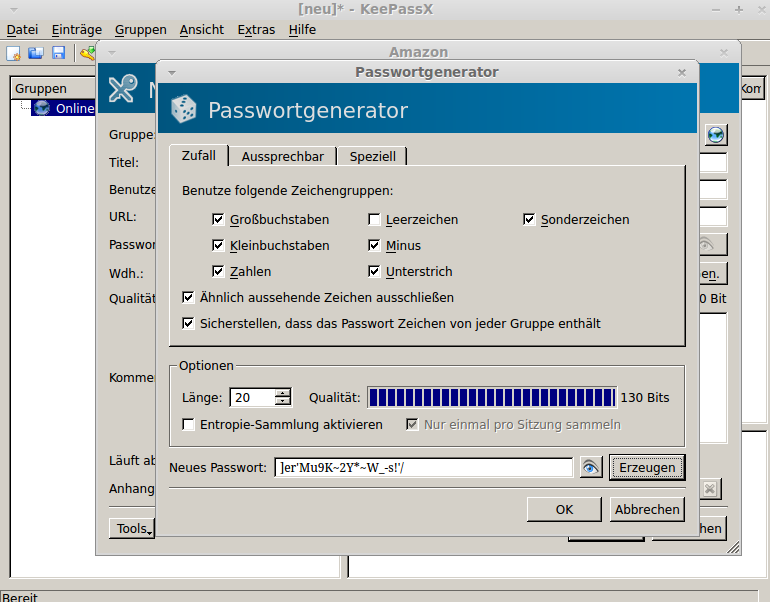

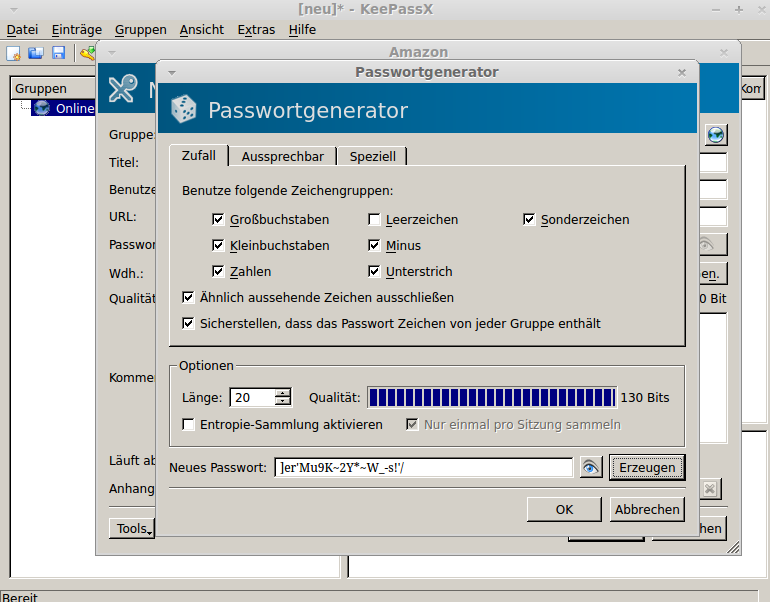

Passwörter sollten um möglichst sicher zu sein, möglichst komplex sein. Aber wer kann sich schon ein Passwort wie 64#sxB%pKk merken und dann für jeden Dienst ein anderes? Niemand – außer vielleicht Gedächtniskünstler. Ein möglicher Ansatz um das Problem zu lösen ist die Nutzung eines Passwortsafes. Es gibt verschiedene Alternativen, manche wie KeePass sind frei verfügbar und kostenlos (OpenSource), andere sind kommerzielle Produkte. Im Prinzip ist ein gutes kostenloses Tool ausreichend. Ich selbst nutze KeePass.

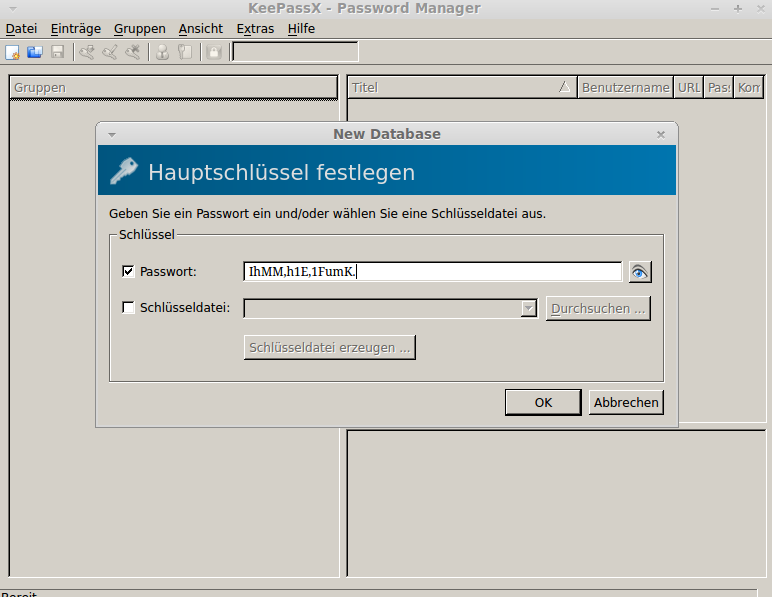

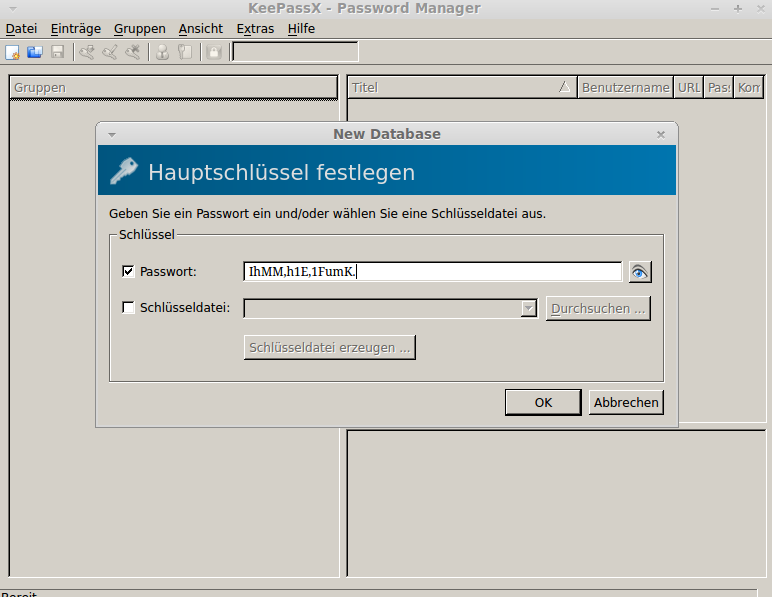

Etwas vereinfacht ausgedrückt, erstellt ein Passwortsafe mit einem Passwort bzw. Passphrase eine verschlüsselte Datenbank, in dieser die eigentlichen Passwörter für Amazon & Co gespeichert werden. Das geht auch etwas sicherer mit kryptographischen Schlüsseldateien, ist aber in der Benutzung etwas aufwendiger. Das Passwort zur Verschlüsselung der Datenbank sollte nun möglichst kompliziert und lange sein. Hier lohnt es sich etwas Hirnschmalz einzusetzen.

Ein einfacher Trick um sich ein sicheres, und komplexes Passwort zu erstellen ist die Ableitung aus einem Satz. Ein Beispiel: „Ich heiße Max Mustermann, habe 1 Ehefrau, 1 Freundin und mehrere Kinder.“ Aus dem Satz verwendet man nun die ersten Buchstaben eines Wortes, die Zahlen und Satzzeichen – man erhält

IhMM,h1E,1FumK.

Je länger der Satz und somit auch das Passwort wird, desto besser.

Hat man die Datenbank mit einem guten Passwort erstellt und gesichert, kann man sichere und äußerst komplexe Passwörter automatisch erstellen lassen. Die kann man dann bequem aus dem Passwordsafe in die Eingabemaske eines Logins im Browser kopieren. Problem gelöst.

Noch kurz der Hinweis: Das Passwort vom Passwordsafe kann man nicht zurücksetzen, wenn man es vergessen hat. Also im Zweifel lieber einmal ausdrucken und an einem sicheren(!) Ort aufbewahren. Eine regelmäßige Datensicherung (u.a. vom Passwordsafe bzw. seiner Datenbank) ist auch keine schlechte Idee ;-).